Tor

此條目包含過多行話或專業術語,可能需要簡化或提出進一步解釋。 (2022年4月14日) |

Tor專案標誌 | |

| 開發者 | Tor專案公司 |

|---|---|

| 首次釋出 | 2002年9月20日[1] |

| 目前版本 |

|

| 原始碼庫 | |

| 程式語言 | C[3]、Python、Rust[4] |

| 作業系統 | |

| 檔案大小 | 50–55 MB |

| 類型 | 洋蔥路由、匿名 |

| 授權條款 | BSD授權條款[5] |

| 網站 | www.torproject.org 2gzyxa5ihm7nsggfxnu52rck 2vv4rvmdlkiu3zzui5du4xyclen53wid.onion[6] |

Tor是實現匿名通訊的自由軟體,由美國非盈利組織The Tor Project, Inc開發與維護。其名源於「The Onion Router」(洋蔥路由)的英語縮寫[7][8]。使用者可透過Tor接達由全球志願者免費提供,包含7500多個中繼的覆蓋網路[9],從而達至隱藏使用者真實位址、避免網路監控及流量分析的目的。Tor使用者的網際網路活動(包括瀏覽線上網站、貼文以及即時訊息等通訊形式)相對較難追蹤[10]。Tor的設計原意在於保障使用者的個人隱私,以及不受監控地進行秘密通訊的自由和能力。

Tor通過一種叫做路徑選擇演算法的方式自動在網路中選擇3個Tor節點,這三個節點分別叫做入口節點(Guard relay)、中間節點(Middle relay)和出口節點(Exit relay)。在網路連接的應用層,資料以一種叫做洋蔥路由的方式進行傳輸。資料首先在使用者端連續加密三層,而三個中繼各自解密一層,這樣它們就能知道接下來把資料傳送給誰。在這種情況下,資料就像剝洋蔥一樣被一層一層地解密,所以被稱為「洋蔥路由」。最後的出口節點會解密最內層的加密數據並得到真實的資料內容,並把它傳送給目標位址。出口節點雖然知道真正的資料內容,但是它只知道上一個中繼節點的位址,不知道資料最初的傳送者是誰,從而保證了資料傳送者的安全。[11]相對應地,入口節點僅知曉使用者的IP位址而無法得知其訪問的網站,而中間節點既無法得知IP位址也無法得知使用者所訪問的內容。

攻擊者可能會嘗試透過某些手段來使Tor使用者去匿名化,就是獲知哪個Tor使用者訪問了哪一網站,比如利用Tor使用者電腦上的軟體漏洞[12]。美國國家安全局擁有針對Tor安裝包中所綑綁的舊版本Firefox漏洞的技術(代號「EgotisticalGiraffe」)[13],並曾利用XKeyscore系統來密切監控Tor使用者[14]。不少學者亦就如何破解Tor網路進行過學術研究[15][16],此一行為受到Tor專案公司所肯定[17]。

Tor不會阻止線上網站判斷使用者是否通過Tor訪問該網站。儘管它保護使用者的隱私,但不會掩飾使用者正在使用Tor這一事實。有些網站會對使用Tor的使用者進行限制。例如,維基百科為防止破壞而阻止來自Tor的編輯。[18]

開發及維護Tor的一大部分經費由美國聯邦政府所捐助[19],過去則以海軍研究辦公室及國防高等研究計劃署的名義捐助[20]。

歷史

[編輯]

Tor的核心技術「洋蔥路由」,是在1990年代中期由美國海軍研究實驗室的員工,數學家保羅·西維森(Paul Syverson)和電腦科學家邁克·里德(G. Mike Reed)和大衛·戈爾德施拉格(David Goldschlag),為保護美國情報通訊而開發的軟體。之後,洋蔥路由於1997年交由美國國防高等研究計劃署進行進一步開發[21][22][23][24][25][26]。

Tor的測試版由西維森和電腦科學家羅根·丁格倫(Roger Dingledine)和尼克·馬修森(Nick Mathewson)開發[19] ,並將其命名為「洋蔥路由專案」(The Onion Routing project,簡稱TOR專案)[1][27]。這個測試版於2002年9月20日釋出[1][27]。次年推出首個公開發行版本[28]。2004年8月13日,西維森、丁格倫和馬修森在第13屆USENIX安全研討會上以「Tor:第二代洋蔥路由器」為題進行演講[29]。2004年,美國海軍研究實驗室以自由軟體授權條款釋出了Tor代碼,電子前哨基金會開始資助丁格倫和馬修森繼續開發[19]。

2006年12月,丁格倫、馬修森等人成立了一個位於麻薩諸塞州的非營利組織——The Tor Project,負責維護Tor[30]。電子前哨基金會擔任其早年的財政贊助商,Tor專案的早期贊助者還包括美國國際廣播局、新聞國際、人權觀察、劍橋大學、谷歌和荷蘭的NLnet[31][32][33][34][35]。

此後維護Tor所需的一大部分費用由美國聯邦政府所捐助[19]。

2014年11月,由於全球司法部門開展了一項名為「去匿名化行動」的反黑市行動,所以有推測指Tor的漏洞已被人利用[36]。英國廣播公司引述評論指這是「技術性破解」[37],使得司法部門可以追蹤伺服器的物理位置。有關的法庭檔案於次年引起人們對研究倫理[38]及《美國憲法第四修正案》所保證的「不能受到無理搜查」的權利之關注[39],這也可能與當時稍早時候發生且針對Tor的攻擊存有關係[40]。

2015年12月,Tor專案公司宣佈聘用莎麗·斯蒂爾(Shari Steele),由她擔任新任執行董事[41]。莎麗在這以前領導過電子前哨基金會15年之久,且在2004年使得電子前哨基金會決定為Tor的早期維護提供資金。其目標之一為增加Tor的使用者友好度,使得更多人能夠匿名地瀏覽網頁[42]。

2016年7月,Tor專案公司的董事會成員集體辭任,同時成立一個由馬特·布拉澤、辛迪·科恩、加布里埃拉·科爾曼、萊納斯·諾德伯格(Linus Nordberg)、梅根·普賴斯(Megan Price)及布魯斯·施奈爾組成的新董事會[43][44]。

應用

[編輯]| 分類 | 比例 |

|---|---|

| 賭博 | |

| 槍械 | |

| 聊天 | |

| 新類別 (尚未編入索引) |

|

| 虐待 | |

| 電子書 | |

| 目錄 | |

| 部落格 | |

| 色情 | |

| 代管 | |

| 駭客 | |

| 搜尋 | |

| 匿名 | |

| 論壇 | |

| 贗品 | |

| 吹哨人 | |

| Wiki | |

| 電子郵件 | |

| 比特幣 | |

| 詐騙 | |

| 市場 | |

| 毒品 |

| 分類 | % 總計 | % 活躍 |

|---|---|---|

| 暴力 | ||

| 武器 | ||

| 非法社交 | ||

| 駭客 | ||

| 非法連結 | ||

| 非法色情 | ||

| 極端主義 | ||

| 其他非法內容 | ||

| 非法金融 | ||

| 非法藥物 | ||

| 不違法+未知 | ||

| 非法內容總計 | ||

| 不活躍 | ||

| 活躍 |

使用了Tor的使用者可以匿名地瀏覽線上網站、聊天和傳送即時資訊。他們可把Tor應用於合法目的上,也可應用於非法目的上[48]。例如犯罪企業、駭客行動主義組織及執法機關會為了各種目的而使用Tor[49][50]。除此之外,美國政府的內部機構會為Tor提供贊助(美國國務院、國家科學基金會,以及美國廣播理事會皆有/曾為Tor提供贊助)並試圖破解它[12][51]。

Tor不能夠使網路活動完全匿名。其設計目的並不是使網路跟蹤完全消去,而是減低網站透過數據及活動跟蹤使用者的可能性[52]。

Tor也被用於進行非法活動,例子包括存取在當地受到審查的資訊、組織政治運動[53]、規避禁止人們發表批評國家首腦的言論的法律。

《經濟學人》的一篇報導稱Tor跟比特幣和絲路有關,並指Tor為「網路上的陰暗角落」[54]。儘管美國國家安全局及英國政府通訊總部已把Tor視為破解目標,但只取得少許成功[12]。英國國家打擊犯罪調查局的「確認行動」(Operation Notarise)為最為成功破解Tor的行動[55]。同時,英國政府通訊總部利用了一款名為「Shadowcat」的工具來「透過Tor網路,並使用安全外殼協定存取受到端對端加密的虛擬專用伺服器」[56][57]。它也可應用於匿名誹謗、洩露政府敏感資訊、上下載侵權作品、分發非法色情內容[58][59][60]、販賣受管制藥物[61]、武器及被盜的信用卡號碼[62]、洗錢[63]、銀行詐騙[64]、信用卡詐騙、身分詐騙、假幣兌換[65];以Tor為基礎架構的黑市網站有相當一部分會以比特幣作交易媒介[49]。最後它還可用於攻擊物聯網裝置[66]。

美國聯邦調查局在逮捕絲路的創辦人羅斯·烏布利希的過程中,承認Tor「存有合法用途」[67][68]。CNET的報導指,Tor的匿名功能「受到像電子前哨基金會般的民權組織的贊同,因為它能為告密者和人權工作者提供一個管道,以跟記者溝通」[69]。電子前哨基金會的監控自衛指南包含了如何使用Tor的描述,並指它符合保障私穩及匿名性的大原則[70]。

電子前哨基金會的伊娃·加爾佩林於2014年接受《彭博商業周刊》訪問時指出:「Tor最大的問題就是新聞報道(的取向),沒人聽說過有些使用者透過其擺脫濫用者的追蹤,但只聽說過人們如何透過其下載兒童色情作品」[71]。

Tor專案公司指出,Tor使用者當中也有「正常人」,這包括渴望網站及廣告商不會得知自己的網上活動的人、擔憂網路偵察的人,以及像活動家、記者和軍事專業人士般渴望擺脫審查的使用者。截至2013年11月,Tor有大約400萬名使用者[72]。《華爾街日報》指出,Tor有約14%的流量來自美國,它的第二大使用者群來自「網路審查盛行的國家」[73]。家庭暴力的受害者、社工及幫助受害者的機構使用Tor溝通的情況也有上升趨勢,儘管他們可能沒受過網路安全相關的專業培訓[74]。然而若進行了適當的組態,它便可以使人不會受到數位追蹤的影響[75]。像《衛報》、《紐約客》、《ProPublica》及《The Intercept》般的新聞機構會利用SecureDrop及Tor來保障告密者的隱私[76]。

英國國會科學與技術辦公室於2015年3月發佈了一份簡要報告,當中指出「英國人普遍不會認為完全禁止線上匿名系統是可接受的……即使若事實並不如此,技術上這也是一項挑戰」。除此之外,它進一步指出Tor「線上上觀看和分發兒童不雅物品上,只扮演一個較小的角色(這可部分歸因於Tor的固有延時)」。Tor也因能幫助網路觀察基金會運作、告密者告密以及突破防火長城而受到熱捧[77]。

Tor的時任執行董事安德魯·勒曼(Andrew Lewman)於2014年8月說道,美國國家安全局及英國政府通訊總部的特務曾匿名地向Tor專案公司報告Tor的漏洞[78]。

Tor項目的常見問題解答頁面上寫道:

| “ | 犯罪者已經可以做壞事了。由於他們想打破法規的緣故,所以他們在保有隱私上,存有更多比使用Tor更好的選項可以選擇……

Tor旨在為希望遵守法律的普通人提供保護。但現在只有犯罪者保有隱私權,這個問題我們需要解決之…… 所以說,沒錯,犯罪者在理論上可以使用Tor,但他們已有更好的選項可以選擇,且從這個世界上拿走Tor似乎也不能阻止他們做壞事。與此同時,Tor和其他隱私措施可以打擊身分詐騙及像跟蹤般的實體犯罪。 |

” |

| ——Tor Project FAQ[79] | ||

運作方式

[編輯]

Tor的設計原意在於保障使用者的個人隱私,以及不受監控地進行秘密通訊的自由和能力。它能夠實現洋蔥路由這一種使通訊加密,和在由全球志願者運行的中繼中隨機跳轉的技術。該些洋蔥路由器會對資訊進行多層加密(因此以洋蔥來比喻),由此確保中繼間的完美前向安全性,使使用者的網路位置得以匿名化。這種匿名性也使得Tor可以代管規避審查的匿名服務[29]。此外其還把一部分的入口中繼保密,使得依賴封鎖Tor公開節點的網際網路審查失效[80]。

由於接收者和傳送者的IP位址在任何中繼中都不是通過明文傳輸,所以若有人在中繼路徑中的任何一點竊聽,都無法同時識別兩端。而且接收者眼中,似乎通訊來源是最後一個Tor節點,而不是傳送者。

流量溯源

[編輯]

Tor在本地提供Socks介面,通常在9050(獨立Tor)或9150(Tor瀏覽器)埠,支援該協定的應用程式可以設定讓Tor接管其流量。Tor會定期透過Tor網路創立虛擬迴路,從而可復用流量並傳送其至目標。在Tor網路內部,雙方的流量是通過路由器沿著迴路傳送至下一個路由器,最終到達出口節點;在出口節點的封包被明文轉送至原本的目標位址。從目標的角度來看,流量來源是出口節點。

Tor的獨特運作方式使得其跟其他匿名網路得以區分開來:它建立在傳輸控制協定(TCP)流之上,這意味著常見網際網路活動包括IRC、即時通訊以及瀏覽全球資訊網可透過Tor匿名化。

洋蔥服務

[編輯]Tor也可以為網站及伺服器提供匿名性。只接受透過Tor從外部連接的伺服器一般統稱為洋蔥服務(Onionsite,另有隱藏服務這個較正式的稱呼)[81]。洋蔥服務分為V2版(2020 年 9 月,Tor 開始提醒洋蔥服務管理員和客戶端, 0.4.6 版本將棄用並淘汰 v2。 2021 年 6 月,Tor 瀏覽器開始提醒使用者。在 2021 年 7 月,0.4.6 版 Tor 將不再支援 v2,並從代碼庫中移除相關支援。2021 年 10 月,我們將為所有支援的系列釋出新的 Tor 穩定版本客戶端,該版本將禁用 v2[82]。)和V3版,V2版URL僅有16個字元,V3版URL為56個字元,該些洋蔥服務一般能在配合Tor瀏覽器的情況下,經洋蔥位址來存取,而不像瀏覽一般網站般先找出伺服器的IP位址後再存取。Tor網路以找出相應的公鑰和分散式雜湊表(DHT)中的介紹結點(introduction points)的方式來得知其位址。它可以路由傳入洋蔥服務或從洋蔥服務傳出的數據,這同樣適用於在網路位址轉換(NAT)或防火牆背後的主機,並能保障雙方的匿名性。對於存取該些洋蔥服務而言,Tor是必要的[83]。

洋蔥服務在2003年首次提出[84],並自次年起在Tor網路上配置[85]。除了儲存洋蔥服務的描述符所需的資料庫之外[86],Tor在設計上是去中心化的;不存在一個列出所有洋蔥服務的可供閲讀列表,儘管一些洋蔥服務目錄會把知名的洋蔥網址列出。

由於洋蔥服務會把它們的所有流量皆經由Tor網路路由,所以它們的連接為端到端加密的,且不能夠成為竊聽的目標。但Tor的洋蔥服務仍有安全問題。例如所有能透過Tor洋蔥服務和公共網際網路存取的服務皆易受相關攻擊(correlation attacks)的影響,由此可見它的匿名性並不是完美的。其他隱患包括服務設定錯誤(例如Web伺服器的默認錯誤頁面可能會包含識別資訊)、運行和停機時間統計、交集攻擊(intersection attacks)以及使用者錯誤[86][87] 。獨立安全研究者莎拉·傑米·劉易斯開發了一個名為「OnionScan」的開源軟體,用於全面檢測洋蔥服務上的漏洞[88](劉易斯還是研究透過洋蔥路由來進行遠程性愛的先驅,因為她認為性玩具不應透過網際網路不安全地連接[89]。)

洋蔥服務也可在客戶端沒有連接Tor網路的情況下透過標準瀏覽器存取,比如使用像Tor2web般的服務即可存取之[90] 。人們常在Pastebin 、Twitter、Reddit及其他網路論壇分享以.onion為頂級域的暗網鏈結[91]。

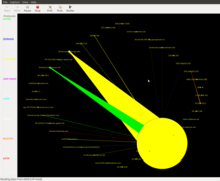

Nyx狀態監視器

[編輯]Nyx是一款以Python來編寫的Tor命令列介面狀態監視器[92][93]。其能使人實時監視其所運行的Tor節點的狀態,它的監視範圍包括:

- 目前正在使用的資源(頻寬、CPU和記憶體的使用情況)

- 中繼的一般資訊(暱稱、指紋、旗標或/dir/controlports)

- 擁有正規表示式過濾和重複資料刪除功能的事件記錄表

- 與Tor數據一致相關的連接(IP位址、連接類型、詳細中繼資訊等等)

- 在torrc設定檔上加入語法突顯及行數

Nyx的大多數屬性都可以通過armrc設定檔進行設定。它能在任何支援curses函式庫的平台上運行,包括macOS、Linux及其他類Unix系統。

這一專案始於2009年的夏天[94][95],並自2010年7月18日起正式成為Tor專案的一部分。它是一款以GNU通用公眾授權條款授權的自由軟體。

弱點

[編輯]Tor就像其他低延遲匿名網路般,不能夠也沒有嘗試阻止他人監聽Tor網路流量的邊界(亦即流量進出網路時的情形)。儘管Tor能保護人們免於受到流量分析,但它仍不能夠防止流量確認(traffic confirmation,亦即端對端確認)的發生[96][97]。

一項發表於2009年的研究指出,Tor及另外一套匿名網路系統Java Anon Proxy比其他隧道協定更對網站指紋技術有適應力。

其原因在於單一節點的VPN協定的封包重新建構次數一般不比使用了多重節點的Tor及Java Anon Proxy多。利用網站指紋識別在傳統VPN協定上識別HTTP封包的準確率達90%,與此相比識別透過Tor傳送的封包的準確率只有2.96%。然而若使用了像OpenVPN及OpenSSH般的協定,那麼也需要大量數據才可識別HTTP封包[98]。

密西根大學的研究者開發了一款網路掃描器,能一次掃描86%的可用Tor網橋[99]。

竊聽

[編輯]自治系統竊聽

[編輯]如果「客戶至入口中繼」及「出口中繼至目標位址」這兩段網路路徑皆為同一個自治系統所管轄,那麼該系統就能經由統計把入口路段和出口路段劃上關係,且有可能推斷出客戶把封包傳送至哪個目的地。LASTor於2012年發表了一篇論文,當中提出如何預測處於上述兩條路徑的自治系統的方法,並建議如何在路徑選擇演算法中避免選擇由同一個自治系統管轄的路徑。在這篇論文中,作者們也以選擇較短路徑的方式來改善延遲性。[100]

出口節點竊聽

[編輯]瑞典安全顧問丹·艾格斯塔德(Dan Egerstad)在2007年9月透露,他透過執行和監聽Tor出口節點來截獲一些電子郵件帳戶的使用者名稱和密碼[101]。由於Tor不能加密出口節點至目標伺服器之間的流量,所以任一出口節點皆有能力截獲通過它而又沒經過傳輸層安全性協定(TLS)或安全通訊協定(SSL)進行端到端加密的流量。儘管這可能並不對來源端的匿名性構成任何影響,但截獲流量的第三方也可能能在實際數據和協定數據中找到來源端的資訊[102]。艾格斯塔德同時擔憂情報機構會暗中破壞Tor[103]:

「若你們認真找一下Tor節點的位置及規模,就會了解一些節點因為使用了大量頻寬及成為高負載伺服器等原因,而每月花費數千元,為的只是成為一台網路主機。誰會為此付出那麽多而不公開自己的身分?」

法國電腦電子技術自動化工程師學院的一隊研究團隊在2011年10月宣稱找到危害Tor網路安全性的方法——解密經過它的通訊[104][105]。這項技術的前設包括一張關於Tor節點的圖表、控制三分之一的Tor節點、獲取用於加密的金鑰以及演算法的隨機種子。他們宣稱他們能夠使用已知的金鑰及隨機種子,解密三層加密中的兩層,然後利用基於統計的攻擊來解密最後一層。最後為了將流量重新導向到他們控制的節點而使用阻斷服務攻擊。Tor對此在官方部落格上進行了回應,稱該些有關Tor網路的安全性受到損害的傳聞過分誇大[106]。

流量分析攻擊

[編輯]流量分析攻擊可分為兩種:被動式及主動式。採用了被動式流量分析攻擊的攻擊者先會從一端網路找出一段特定流量的特徵,然後在另一端網路尋找該些特徵。採用了主動式流量分析攻擊的攻擊者會在一端網路按特定模式修改封包的定時(timings),然後在另一端尋找符合該些模式的封包。攻擊者可以籍此把兩端的流量聯繫起來,使其去匿名化[107]。即使在封包上加入定時雜訊也好,也有攻擊手段能夠抗衡它[107]。

劍橋大學的史蒂文·默多克和喬治·達內茲(George Danezis)在2005年的IEEE流量分析研討會上發表了一篇論文,其內容提及到一種技術,其能使只知道一部分網路的攻擊者推斷出哪些中繼是用於傳遞匿名資料流[108]。該些技術會大大減低Tor的匿名性。他們的研究也表明,即使資料流不相關,也可以把它們跟同一個來源聯繫起來。但這種攻擊無法找出原始使用者的身分[108]。默多克自2006年起跟Tor合作,並受到其資助。

Tor出口節點封鎖

[編輯]網站營運者有能力封鎖來自Tor出口節點的流量,或減少Tor使用者所能使用的功能。比如除非另有豁免,否則使用了Tor的使用者不能編輯維基百科,因為維基百科主動封鎖了來自Tor節點的編輯[18]。英國廣播公司的iPlayer封鎖了Tor所有的入口和出口節點,但沒有封鎖中繼和網橋[109]。

壞蘋果攻擊

[編輯]2011年3月,法國國家資訊與自動化研究所和其他外界研究者記錄了一種攻擊手段,其能夠找出利用Tor網路來進行BT上下載的使用者的IP位址。壞蘋果攻擊利用了Tor本身的設計,暴露同時使用兩者的Tor使用者的IP位址。其中一種攻擊手段取決於對出口節點的控制,或被劫持的BT伺服器的回應。另一種則基於對分散式雜湊表的追蹤統計[110]。研究指出[110]:

壞蘋果攻擊研究中作者所得出的結果是以針對Tor網路發起的外圍攻擊為依據的。該攻擊以6個出口節點為目標,時長23日,並找出了10,000名活躍Tor使用者的IP位址。這一研究的結果具有重大意義,因為它是首項存有正式記錄,並針對Tor網路上的P2P檔案分享應用程式的攻擊[110]。BitTorrent可能佔了高達40%的Tor整體流量[111]。此外壞蘋果攻擊不僅對BitTorrent有效,且還能有效攻擊任何運行在Tor之上的不安全應用程式[110]。

暴露IP位址的協定

[編輯]來自法國國家資訊與自動化研究所的研究者表示,BitTorrent中的Tor掩飾技術可以被控制Tor出口節點的攻擊者繞過。該研究以6個出口節點為監控目標,時長23日。研究者在當中使用了三種攻擊手段[112]:

- 檢查BitTorrent的控制資訊

- BT伺服器的宣告和擴展協定握手可能包含客戶的IP位址。對收集到的數據進行分析後,結果顯示33-35%的資訊包含客戶位址[112]:3。

- 劫持BT伺服器的回應

- 由於BT伺服器和使用者群之間的通訊缺乏加密或認證,所以傳統的中間人攻擊能使攻擊者確定使用者群的IP位址,以至驗證內容的分佈。當Tor僅用於跟BT伺服器通訊時,此類攻擊就能生效[112]:4。

- 利用分散式雜湊表

- 此攻擊利用了分散式雜湊表不可能透過Tor連接的事實,因此即使目標使用了Tor連接到其他使用者群,攻擊者也可以在分散式雜湊表中尋找目標的IP位址[112]:4–5。

透過這種技術,研究者能夠識別使用者發起的其他數據流、找出該使用者的IP位址[112]。

狙擊手攻擊

[編輯]詹森等人描述了針對Tor節點軟體的分散式阻斷服務攻擊(DDoS),以及針對該攻擊或其變體的防禦方式。攻擊者會使用串連在一起的伺服器和客戶端發動攻擊,不斷地往出口節點的任務佇列填入要求,直到節點的記憶體不足以應付為止。此舉能使受到攻擊的出口節點不能為其他(真正的)客戶提供服務。攻擊者可以透過這種方式來攻擊大部分出口節點,使網路降速,及增加使用者使用由攻擊者控制的節點的機會[113]。

心臟出血漏洞

[編輯]2014年4月,OpenSSL的心臟出血漏洞(Heartbleed)使Tor網路受到了幾天的影響,期間Tor網路的中繼要生成新的私有金鑰。Tor專案建議中繼和隱藏服務的營運者在修補OpenSSL後,應復原並生成新金鑰,但同時指出,兩套Tor中繼金鑰及多次跳轉的設計已最大限度地減少了單一中繼遭竊取所造成的影響[114]。為了防止使用者受到此漏洞的影響,隨後發現存在漏洞的586個中繼被強制下線[115][116][117][118]。

中繼早期流量確認攻擊

[編輯]2014年7月30日,Tor專案發佈了一項有關「中繼早期流量確認攻擊」的安全問題警告,於當中指出他們發現一組嘗試使洋蔥服務的使用者和營運者去匿名化的中繼[119]。用以攻擊的洋蔥服務目錄節點會修改單元的表頭,使它們分別標記為「中繼」或「中繼早期」單元,用以編碼額外的資訊,然後把其傳送給使用者/營運者。若使用者/營運者的入口中繼也為攻擊者所控制,那麼便有可能能夠獲取使用者/營運者的IP位址及所請求的洋蔥服務資訊。由於該些中繼是特意設計成「適合充當洋蔥服務目錄」或「適合充當入口中繼」的,所以洋蔥服務的使用者和洋蔥服務皆有機會利用該些目錄節點或入口節點[120]。

該些節點在2014年1月30日加入網路,同年7月4日Tor專案把它們從網路中移除[120]。儘管相關攻擊於何時開始尚是不明,但Tor官方表示,2-7月期間洋蔥服務使用者和營運者的IP位址可能已經洩漏[121]。

除了從網路中移除用以攻擊的中繼以外,Tor項目官方還提到了以下減低影響的措施:

- 修複中繼的軟體,使其不會把表頭標記為「中繼早期」的非預期單元轉送出去[122]。

- 計劃升級使用者的網路代理軟體,令其能夠檢驗有否從中繼中收到「中繼早期」單元(正常情況下不會出現這種情況)[123],以及把「三個中繼都是隨機選擇」的設定換成只固定連接到某一個入口節點,用以減低連接至受到攻擊的中繼的可能性[124]。

- 建議洋蔥服務的營運者考慮把伺服器搬至另一處地方[125]。

- 提醒使用者和營運者若攻擊者控制或監聽了Tor線路的兩端,那麼流量就無可避免地可被攻擊者去匿名化[126]。

2014年11月,由全球司法部門開展的「去匿名化行動」導致了來自不同地區的17人被捕,故此後來有推測指Tor的漏洞已被人利用。歐洲刑警組織的代表不願透露鎖定目標時所用的方法,稱:「我們想把一些事保持在只有我們知道的狀態。我們所使用的方法不能夠透露給全世界知道,因為我們會一而再,再而三地使用該套方法[36]。」英國廣播公司引述評論指這是「技術性破解」[37],並稱該套方法能讓人知道伺服器的地理位置,指最初公佈的滲入網站數量引來了漏洞已被人利用的猜測。Tor的代表安德魯·勒曼(Andrew Lewman)認為Tor已被破解的可能性頗低,並認為警方所使用的目標鎖定方法較有可能是「傳統的那一套」[127][128]。

「去匿名化行動」的法庭檔案[40]於次年引起人們對研究倫理[38]及《美國憲法第四修正案》所保證的「不能受到無理搜查」的權利之關注[39]。此外檔案和專家的意見也可能顯示網路攻擊與執法行動之間的關係,該些證據包括:

- 對絲路2.0的管理員發出之搜查令表明,2014年1月-7月期間,美國聯邦調查局收到從「大學研究所」發出的資訊,其內容有關「像RS2般的隱藏服務和TOR的IP位址」,這使得「最少另外17個建構於TOR之上的黑市網站」和「最少78個存取供應商的.onion位址的使用者之IP位址」遭到識別。其中之一便是上述管理員的IP位址[40]。

- 加利福尼亞大學柏克萊分校國際電腦科學研究所的一位資深研究員在接受訪問時說,跟美國聯邦調查局合作的「幾乎可以肯定」是卡內基·梅隆大學[40],這與Tor項目及普林斯頓大學電腦科學系教授愛德華·費爾滕的估計一致;後者更把估計範圍收窄至該大學的電腦網路危機處理暨協調中心[38][129]。

費爾滕在7月31日發表的分析中,除了指出這種做法所引起的倫理問題外,還質疑該做法是否符合協調中心的原本目的——「防止攻擊、通知相關人員、把漏洞對大眾公佈」,因為他們是在「沒有通知相關人員的情況下實施大規模長期性攻擊,且沒有就發現漏洞一事向大眾公佈」[129]。

滑鼠指紋

[編輯]一位來自巴塞隆納的資訊安全研究者在2016年3月展示了一項實驗室技術,該項技術能透過JavaScript在1毫秒的層面上進行時間測量[130]。它可以識別使用者的獨特滑鼠移動方式,並使其跟先後利用Tor瀏覽器和常規瀏覽器訪問了同一個「指紋識別」網站的使用者劃上關係[131]。是項技術利用了「透過JavaScript進行時間測量」這一項在Tor專案上無指定驗證時間的概念[132]。

資料大小相關資訊

[編輯]一項研究指出「匿名方案僅能降低選擇監控目標的有效度」,它們一般「不會隱藏對於目標選擇而言是必要的資料大小資訊」[133]。

實現

[編輯]Tor主要由C語言編寫而成,緊隨其後的有Python、JavaScript等程式語言。截至2021年4月,它共有505,034行原始碼[3]。

2020 年開始,tor官方就開始使用 Rust 程式語言開發 Tor 協定的新實現Arti,2022年9月2日釋出Arti 1.0.0,生產環境可用。[134]

Tor瀏覽器

[編輯] Tor Browser的啟動畫面(about:tor) | |

| 開發者 | Tor Project |

|---|---|

| 目前版本 | |

| 原始碼庫 | gitlab |

| 引擎 | Gecko |

| 作業系統 |

|

| 檔案大小 | 90–165 MB |

| 語言 | 37種語言[137] |

| 類型 | 洋蔥路由、匿名、網頁瀏覽器、聚合器 |

| 授權條款 | Mozilla Public License及GPL[138] |

| 網站 | torproject |

Tor瀏覽器,前身為Tor Browser Bundle(TBB)[139],是Tor專案的主要產品[140]。由Mozilla Firefox ESR瀏覽器修改而成,並由Tor Project開發人員做了許多安全性和隱私保護的調校,預載TorButton、TorLauncher、NoScript和HTTPS Everywhere等擴充套件與Tor代理[141][142]。其為開源軟體、自由軟體、可攜式軟體,可在多種作業系統上運行,包括Windows、Mac OS X、Linux、Unix、Android[143][144]。

Tor瀏覽器在後台啟動Tor行程並透過其連接網路。一旦程式斷開連接,Tor瀏覽器便會自動刪除隱私敏感資料,如cookie和瀏覽歷史記錄[142]。

Tor瀏覽器本身提供SOCKS代理服務,一些應用程式已可藉此使用Tor網路。若結合代理伺服器軟體 Privoxy,可以讓所有走HTTP/HTTPS協定的連網應用程式、以及所有能夠設定HTTP/HTTPS代理的應用程式都透過Tor網路來上網。[145]

斯圖爾特·德雷奇(Stuart Dredge)在2013年11月,亦即一系列的全球監控被揭露之後,於《衛報》上建議人們使用Tor瀏覽器,以避免被竊聽及保障自身隱私[146]。

Firefox/Tor瀏覽器攻擊

[編輯]2011年,荷蘭當局在調查網上流通的兒童色情作品時,發現Tor洋蔥服務網站「Pedoboard」的管理員的IP位址,並把這項資訊轉交給美國聯邦調查局跟進。聯邦調查局藉此鎖定其擁有者為亞倫·麥格拉思(Aaron McGrath)。在經過1年的監視後,聯邦調查局展開名為「Operation Torpedo」的行動,拘捕麥格拉思,並在由麥格拉思管理的3個洋蔥服務網站上安裝惡意軟體,獲取造訪使用者的資訊[147]。 當中利用了Firefox/Tor瀏覽器經已修補的漏洞,故此以不安裝更新,並安裝了Flash的使用者為目標。該漏洞能讓聯邦調查局直接把使用者的IP位址傳輸回自身的伺服器[148][149][150][151],這個漏洞導致至少25名美國使用者以及眾多外國使用者的IP位址曝光[152]。麥格拉思於2014年初被判處20年徒刑,隨後有18名使用者陸續被判刑,當中包括一名美國衛生及公共服務部前網路安全代理總監[153][154]。

2013年8月,有人[誰?]發現很多舊版本的Tor Browser Bundle所捆綁的Firefox皆會受到一種JavaScript攻擊的影響[13]。攻擊者可以藉此提取使用者的IP和MAC位址、以及Windows電腦名稱[155][156][157]。新聞將此跟提供Tor匿名網頁代管服務的Freedom Hosting的負責人埃里克·埃恩·馬克斯(Eric Eoin Marques)被捕劃上聯繫,他被指控分發、密謀分發、宣傳,以及協助和教唆他人宣傳兒童色情物品。逮捕令稱馬克斯為「這個星球上最大的兒童色情物品推動者」[158][159]。聯邦調查局於2013年9月12日在都柏林提交的法庭檔案中承認了這起JavaScript攻擊[160];愛德華·史諾登洩露的培訓演示文稿中透露了更多有關該漏洞的細節,並揭示了該漏洞的代號——「EgotisticalGiraffe」[161]。而Mozilla已在2012年11月釋出的Firefox 17版修補了該漏洞[162]。

Tor Messenger

[編輯] | |

| 開發者 | Tor專案公司 |

|---|---|

| 首次釋出 | 2015年10月29日[163] |

| 原始碼庫 | https://gitweb.torproject.org/tor-messenger-build.git |

| 程式語言 | C、C++、JavaScript、CSS、XUL |

| 作業系統 |

|

| 語言 | 英語 |

| 授權條款 | |

| 網站 | trac |

2015年10月29日,Tor專案公司釋出了一款基於Instantbird的即時通訊程式的測試版——Tor Messenger,預設情況下透過Tor連接及不會留下通訊記錄[163]。它跟Pidgin和Adium一樣,能夠支援多種通訊協定;但是,它卻不依賴libpurple函式庫來實現之,反之用記憶體安全性較佳的語言JavaScript來實現所有通訊協定的支援[164]。

Tor Messenger於2018年4月因數據必然洩露至社群網站、人手不足及Instantbird停止維護等問題而結束[165]。

第三方應用

[編輯]Brave瀏覽器(電腦版)[166]、BitTorrent客戶端Vuze[167]、匿名訊息系統比特信[168]及即時通訊軟體TorChat[169]皆支援Tor。

保衛者計劃是一項為了提高智慧型手機的通訊安全性,而開發相關韌體和應用的活動[170]。由這個計劃開發的Tor相關產品包括Tor實施工具Orbot[171]、隱私增強型移動瀏覽器Orweb(官方不再提供下載)[172]、Orfox(Tor瀏覽器的移動版本)[173]、Firefox附加元件ProxyMob (官方不再提供下載)[174]。

側重安全的作業系統

[編輯]一些側重安全的GNU/Linux發行版會廣泛使用Tor,包括Linux From Scratch、Incognito、Liberté Linux、Qubes OS、Subgraph、Tails、Tor-ramdisk、Whonix[175]。

影響及反應

[編輯]Tor因能為擔憂監控和被捕的政治活動家、規避網路審查的網友、受到纏擾者暴力對待或威脅的人提供匿名隱私保護,而受到讚賞[177][178]。美國國家安全局稱Tor為「具有高安全性及低延遲性特點的網際網路匿名系統之王」[12];《彭博商業周刊》形容Tor為「規避各國情報機構所嘗試進行的線上監控的最有效方案」[179]。此外其他媒體對Tor有著以下的評價:「一款極為成熟的隱私保障工具」[180]、「容易上手」[181]、「即使是世界上最頂尖的電子間諜也對如何破解Tor束手無策」[71]。

Tor的支持者稱它能透過保障使用者的匿名性和隱私性的方式,來促進言論自由;即使是在網際網路受到審查的國家也是如此。還有評價指「Tor就像基礎設施的一部分,政府自然會為他們想要使用的基礎設施付費」[182]。

Tor最初是由美國情報機構開發的,此後維護Tor所需的一大部分費用也是由美國聯邦政府所捐助,因此有批評指:「它更像是一個間諜專案,欠缺問責性及透明度,只是一款因文化而生的工具」[19]。截至2012年,Tor的200萬美元總年度預算當中有約8成來自美國政府,當中大多數捐款來自美國國務院、美國國際媒體署、國家科學基金會[183],用以「幫助專制國家的民主支持者」[14]。其他有參與捐款的公共機構包括美國海軍研究實驗室、國防高等研究計劃署、瑞典政府[34][184]。有意見指政府重視Tor對推動言論自由的承諾,並會暗中利用暗網收集情報[185]。Tor也有收到部分非政府組織和私人機構的捐款,包括人權觀察、Reddit、Google[186]。丁萊迪稱美國國防部的捐款「與其說是採購合同,倒不說其更像研究補助金」。Tor的前任執行董事德魯·勒曼稱,雖然它接受了美國聯邦政府的捐款,但「我們沒有跟美國國家安全局合作,沒有跟其一起找出使用者的身分」[187]。

批評者指責Tor不像其所標榜的那樣安全[188],並以絲路、Freedom Hosting等例子為佐證[19]。《衛報》在愛德華·史諾登洩露一糸列分析性檔案後,報導指美國國家安全局曾不斷地嘗試破解Tor,但仍未能破壞其核心安全性,不過在攻擊Tor使用者的電腦方面取得了部分成功[12]。《衛報》也把美國國家安全局的2012年幻燈片刊出,其內容指:「我們一直以來都無法使所有Tor使用者去匿名化」,即使「加上了人手分析,我們也就只能使極少一部分的Tor使用者去匿名化」[189]。被捕的Tor使用者多因為人為錯誤而被捕[190]。《明鏡周刊》在2014年末的報告中使用了經由史諾登洩露出去的資料,指截至2012年為止,美國國家安全局認為Tor本身就是其使命的「主要威脅」,並把與「像OTR、Cspace、ZRTP、RedPhone、Tails、TrueCrypt般的隱私工具」併用的情況稱為「災難性的」,令「我們幾乎完全喪失/缺乏對目標通訊的洞察力」[191][192]。

2011年,Tor贏得自由軟體基金會的2010年度社會福利自由軟體大獎。該基金會指:「Tor已使全世界大約3,600萬人能夠在網際網路上實現存取和言論自由,同時又能夠保障他們的隱私性和匿名性。它的網路已在伊朗和埃及的持不同政見者運動中發揮關鍵作用[193]。」

在2012年,《外交政策》把丁格倫、馬修森、西維森並列在FT 100全球知識分子名單之上,因為他們為「告密者提供一個更安全的網路環境」[194]。

電腦安全研究員雅各·布阿貝爾鮑姆在2013年稱Tor為「軟體生態系統的一部分,其能幫助人們收回及重新獲得他們的自主權。它有助於使人們賦權、助人自助。它是開放的,並得到了各個大型社區的支援。」[195]

愛德華·史諾登於2013年6月利用Tor把稜鏡計畫的資料傳送給《華盛頓郵報》和《衛報》[196]。

在2014年,俄羅斯政府簽訂了一份值111,000美元的合同,為的是「研究在Tor匿名網路中獲取使用者及其裝置的技術性資訊的可能性[197][198]。」

2014年10月,Tor項目從外部公關公司聘請了公關,以改善其公眾形象(特別是想改善暗網方面的負面印象),並就Tor的應用技術向記者提供教育[199]。

對Tor的審查

[編輯]由於Tor可繞過政府對網站的審查,部分國家及地區封鎖了Tor。作為應對措施,Tor開發了多種可插拔傳輸(網橋指在 Tor 公共目錄里列出的 Tor 中繼節點。)以應對審查。obfs4網橋將Tor流量混淆至不含流量特徵,且其伺服器不位於Tor的目錄伺服器中,因而難以全部封鎖。meek通過域前置技術將Tor流量偽裝成訪問如微軟等雲端運算服務的流量,但速度通常較慢。Snowflake則通過WebRTC技術搭建的閃現代理(Flash proxy)繞過審查。WebTunnel能將Tor連接偽裝成HTTPS連接。

中國大陸

[編輯]由於Tor可訪問在中國大陸被封鎖的網站,且其節點皆為公開可見,防火長城封鎖了幾乎全部Tor節點導致其在中國大陸無法通過正常方式連接。[200]防火長城亦會通過主動探測的方式檢測並封鎖Tor網橋。[201]使用Tor的網橋(如meek-azure、Snowflake、WebTunnel以及未公開的私人obfs4網橋)可以在中國大陸內連接至Tor網路。[202][203]

俄羅斯

[編輯]2021年12月,俄羅斯監管機構聯邦通訊、資訊科技和大眾傳媒監督局(Roskomnadzor)頒布法庭命令,要求各ISP封鎖Tor節點和網站。Tor隨後通過增加網橋的方式繞過封鎖措施。資料顯示,自該年12月以來,俄羅斯境內直接連接到Tor的使用者數大幅下降,而通過obfs4、Snowflake網橋等連接的使用者數則有大幅增加。[204]2022年俄羅斯入侵烏克蘭後,被俄羅斯占領的地區,如赫爾松市,其網路流量被俄羅斯接管,亦受到此封鎖的影響。[205]

安全性

[編輯]儘管Tor以修補漏洞及增進安全性的方式來回應上述弱點,但是人為錯誤可引致使用者身分遭到識別。Tor專案在其官網上提供了如何正確地使用Tor的指引。不正確地使用Tor是不能夠保障使用者的身分不遭到識別。譬如Tor提醒其使用者只有經Tor瀏覽器路由的流量受到保護,其他流量一概不受保護。Tor還提醒使用者應使用HTTPS版本的網站、不要在Tor之上進行BT下載、不要再自行加插拓展和外掛程式、不要在保持連線時打開經由Tor下載的檔案、使用安全的網橋[206]。此外Tor亦警告使用者不要在網上披露真實名稱等個人訊息,同時應在網路上保持匿名[207]。

儘管情報機構在2013年的分析聲稱,他們能在6個月內把8成Tor使用者去匿名化[208],但這終究沒有得到實現。事實上截至2016年9月,FBI仍無法找到入侵希拉蕊·柯林頓電子郵件伺服器的Tor使用者的真實身分[209]。

從手段來看,執法機構對Tor使用者進行去匿名化的最佳策略仍是自行運行一個節點和依賴於Tor使用者的人為錯誤,比如經Tor瀏覽器下載影片後,再在保持連線的情況下,以未受保護的硬碟開啓之[210]。

參見

[編輯]- XeroBank Browser(即原Torpark)

- Vidalia——Tor的圖形組態軟體,曾有Tor+Privoxy+Vidalia整裝套件,現在改為Tor+Polipo+Vidalia。

- Privoxy——本是一個HTTP代理伺服器,但經常作為Tor客戶端的一部分,作用相當於socks4、socks5到socks4a的橋梁,因為Tor客戶端使用socks4a可以得到更高的安全性。

- I2P:I2P網路是由I2P路由器以大蒜路由方式組成的表層網路,建立於其上的應用程式可以安全匿名的相互通訊。

- JAP——一個Java寫的匿名代理伺服器

- Softether-日本程式設計師登大遊就讀筑波大學時寫的虛擬乙太網路軟體,於2003年公開1.0版,因免費簡潔而在Internet上曾廣泛傳播。

- Shadowsocks

- 代理伺服器

- 突破網路審查

- 中華人民共和國網路審查

- 網路安全

- 名偵探柯南:零的執行人——劇情將Tor改編為Nor,嫌犯用來IOT恐怖攻擊。

注釋

[編輯]參考文獻

[編輯]- ^ 1.0 1.1 1.2 Dingledine, Roger. Pre-alpha: run an onion proxy now!. or-dev (郵寄清單). 2002-09-20 [2008-07-17]. (原始內容存檔於2011-07-26).

- ^ "New Tor Stable Release: 0.4.8.13"; 作者姓名字串: "dgoulet"; 出版日期: 2024年10月24日; 檢索日期: 2024年10月25日.

- ^ 3.0 3.1 Tor. Open HUB. [2014-09-20]. (原始內容存檔於2014-09-03).

- ^ Hahn, Sebastian. [tor-dev] Tor in a safer language: Network team update from Amsterdam. 2017-03-31 [2017-04-01]. (原始內容存檔於2017-03-31).

- ^ LICENSE - Tor's source code. tor. [2018-05-15]. (原始內容存檔於2018-11-05).

- ^ V2 Onion Services Deprecation. torproject.org. [2021-06-19]. (原始內容存檔於2021-06-24).

- ^ Li, Bingdong; Erdin, Esra; Güneş, Mehmet Hadi; Bebis, George; Shipley, Todd. An Analysis of Anonymity Usage. Domingo-Pascual, Jordi; Shavitt, Yuval; Uhlig, Steve (編). Traffic Monitoring and Analysis: Third International Workshop, TMA 2011, Vienna, Austria, April 27, 2011, Proceedings. Berlin: Springer-Verlag. 2011-06-14: 113–116 [2012-08-06]. ISBN 978-3-642-20304-6. (原始內容存檔於2013-10-09).

- ^ Tor Project: FAQ. www.torproject.org. [2016-01-18]. (原始內容存檔於2016-01-17).

- ^ Servers. [2020-06-13]. (原始內容存檔於2020-06-07).

- ^ Rocky Termanini. The Nano Age of Digital Immunity Infrastructure Fundamentals and Applications: The Intelligent Cyber Shield for Smart Cities. CRC Press (Taylor & Francis Group). 2018-03-05: 210–211 [2019-01-29]. ISBN 978-1-351-68287-9. (原始內容存檔於2019-02-18).

- ^ 12.0 12.1 12.2 12.3 12.4 Ball, James; Schneier, Bruce; Greenwald, Glenn. NSA and GCHQ target Tor network that protects anonymity of web users. The Guardian. 2013-10-04 [2013-10-05]. (原始內容存檔於2014-07-09).

- ^ 13.0 13.1 Peeling back the layers of Tor with EgotisticalGiraffe. The Guardian. 2013-10-04 [2013-10-05]. (原始內容存檔於2013-10-05).

- ^ 14.0 14.1 J. Appelbaum, A. Gibson, J. Goetz, V. Kabisch, L. Kampf, L. Ryge. NSA targets the privacy-conscious. Panorama (Norddeutscher Rundfunk). 2014-07-03 [2014-07-04]. (原始內容存檔於2014-07-03).

- ^ Goodin, Dan. Tor developers vow to fix bug that can uncloak users. Ars Technica. 2014-07-22 [2018-07-13]. (原始內容存檔於2017-07-08).

- ^ Selected Papers in Anonymity. Free Haven. [2018-07-13]. (原始內容存檔於2018-07-12).

- ^ Tor Research Home. torproject.org. [2018-07-13]. (原始內容存檔於2018-06-26).

- ^ 18.0 18.1 PATRICK KINGSLEY. Turks Click Away, but Wikipedia Is Gone. The New York Times. 2017-06-10 [2017-06-11]. (原始內容存檔於2019-10-25).

- ^ 19.0 19.1 19.2 19.3 19.4 19.5 Levine, Yasha. Almost everyone involved in developing Tor was (or is) funded by the US government. Pando Daily. 2014-07-16 [2016-04-21]. (原始內容存檔於2016-04-11).

- ^ Onion Routing: Our Sponsors. www.onion-router.net. [2017-08-17]. (原始內容存檔於2017-07-05).

- ^ Fagoyinbo, Joseph Babatunde. The Armed Forces: Instrument of Peace, Strength, Development and Prosperity. AuthorHouse. 2013-05-28 [2019-02-01]. ISBN 978-1-4772-2647-6. (原始內容存檔於2019-02-18).

- ^ Leigh, David; Harding, Luke. WikiLeaks: Inside Julian Assange's War on Secrecy. PublicAffairs. 2011-02-08 [2019-02-01]. ISBN 978-1-61039-062-0. (原始內容存檔於2019-02-18).

- ^ Ligh, Michael; Adair, Steven; Hartstein, Blake; Richard, Matthew. Malware Analyst's Cookbook and DVD: Tools and Techniques for Fighting Malicious Code. John Wiley & Sons. 2010-09-29 [2019-02-01]. ISBN 978-1-118-00336-7. (原始內容存檔於2019-02-18).

- ^ Syverson, Paul F.; Reed, Michael G.; Goldschlag, David M. Hiding Routing information. Information Hiding. Lecture Notes in Computer Science (Springer, Berlin, Heidelberg). 1996-05-30: 137–150 [2019-02-01]. ISBN 9783540619963. ISSN 0302-9743. doi:10.1007/3-540-61996-8_37. (原始內容存檔於2019-02-03) (英語).

- ^ Anonymous connections and onion routing - IEEE Conference Publication. ieeexplore.ieee.org. [2018-12-06]. (原始內容存檔於2018-12-07) (美國英語).

- ^ Anonymous connections and onion routing - IEEE Journals & Magazine. ieeexplore.ieee.org. [2018-12-06]. (原始內容存檔於2018-12-07) (美國英語).

- ^ 27.0 27.1 Tor FAQ: Why is it called Tor?. Tor Project. [1 July 2011]. (原始內容存檔於2012-01-28).

- ^ Dingledine, Rogert. Tor is free. Tor-dev Mail List. Tor Project. [2016-09-23]. (原始內容存檔於2017-02-13).

- ^ 29.0 29.1 Dingledine, Roger; Mathewson, Nick; Syverson, Paul. Tor: The Second-Generation Onion Router. Proc. 13th USENIX Security Symposium. San Diego, California. 2004-08-13 [2008-11-17]. (原始內容存檔於2011-08-09).

- ^ Tor Project: Core People. Tor Project. [2008-07-17]. (原始內容存檔於2011-01-18).

- ^ Tor Project Form 990 2008 (PDF). Tor Project. 2009 [2014-08-30]. (原始內容 (PDF)存檔於2017-06-29).

- ^ Tor Project Form 990 2007 (PDF). Tor Project. 2008 [2014-08-30]. (原始內容 (PDF)存檔於2017-07-05).

- ^ Tor Project Form 990 2009 (PDF). Tor Project. 2010 [2014-08-30]. (原始內容 (PDF)存檔於2017-06-29).

- ^ 34.0 34.1 Tor: Sponsors. Tor Project. [2010-12-11]. (原始內容存檔於2011-07-27).

- ^ Krebs, Brian. Attacks Prompt Update for 'Tor' Anonymity Network. Washington Post. 2007-08-08 [2007-10-21]. (原始內容存檔於2011-04-27).

- ^ 36.0 36.1 Greenberg, Andy. Global Web Crackdown Arrests 17, Seizes Hundreds Of Dark Net Domains. Wired. 2014-11-07 [2015-08-09]. (原始內容存檔於2015-08-09).

- ^ 37.0 37.1 Wakefield, Jane. Huge raid to shut down 400-plus dark net sites –. BBC News. 2014-11-07 [2015-08-09]. (原始內容存檔於2015-08-21).

- ^ 38.0 38.1 38.2 Did the FBI Pay a University to Attack Tor Users?. torproject.org. 2015-11-11 [2015-11-20]. (原始內容存檔於2015-11-18).

- ^ 39.0 39.1 Zorz, Zeljka. Tor Project claims FBI paid university researchers $1m to unmask Tor users. Help Net Security. 2015-11-12 [2015-11-20]. (原始內容存檔於2015-11-17).

- ^ 40.0 40.1 40.2 40.3 Court Docs Show a University Helped FBI Bust Silk Road 2, Child Porn Suspects. Motherboard. 2015-11-11 [2015-11-20]. (原始內容存檔於2015-11-21).

- ^ Announcing Shari Steele as our new executive director. torproject.org. 2015-11-11 [2015-12-12]. (原始內容存檔於2015-12-11).

- ^ Detsch, Jack. Tor aims to grow amid national debate over digital privacy: The Tor Project's new executive director Shari Steele is on a mission to change the image of the group's anonymous browser and make its 'clunky and hard to use' technology more user-friendly. Christian Science Monitor. 2016-04-08 [2016-05-09]. (原始內容存檔於2016-05-05).

- ^ Colin Lecher. Tor Project installs new board of directors after Jacob Appelbaum controversy. The Verge. 2016-07-13 [2019-02-01]. (原始內容存檔於2018-03-18).

- ^ The Tor Project Elects New Board of Directors. 2016-07-13 [2019-02-01]. (原始內容存檔於2017-08-06).

- ^ Owen, Gareth. Dr Gareth Owen: Tor: Hidden Services and Deanonymisation. [2015-06-20]. (原始內容存檔於2018-12-15).

- ^ Moore, Daniel. Cryptopolitik and the Darknet. Survival: Global Politics and Strategy. [2016-03-20]. (原始內容存檔於2016-05-20).

- ^ Cox, Joseph. Study Claims Dark Web Sites Are Most Commonly Used for Crimes. 2016-02-01 [2016-03-20].[永久失效連結]

- ^ Zetter, Kim. Tor Torches Online Tracking. Wired. 2005-05-17 [2014-08-30]. (原始內容存檔於2014-07-26).

- ^ 49.0 49.1 Gregg, Brandon. How online black markets work. CSO Online. 2012-04-30 [2012-08-06]. (原始內容存檔於2012-08-13).

- ^ Morisy, Michael. Hunting for child porn, FBI stymied by Tor undernet. Muckrock. 2012-06-08 [2012-08-06]. (原始內容存檔於2012-06-16).

- ^ Lawrence, Dune. The Inside Story of Tor, the Best Internet Anonymity Tool the Government Ever Built. Bloomberg Businessweek. 2014-01-23 [2014-04-28]. (原始內容存檔於2014-03-29).

- ^ Tor: Overview. The Tor Project. [2019-02-01]. (原始內容存檔於2015-06-06).

- ^ Cochrane, Nate. Egyptians turn to Tor to organise dissent online. SC Magazine. 2011-02-02 [2011-12-10]. (原始內容存檔於2011-12-13).

- ^ Bitcoin: Monetarists Anonymous. The Economist. 2012-09-29 [2013-05-19]. (原始內容存檔於2013-10-20).

- ^ Boiten, Eerke; Hernandez-Castro, Julio. Can you really be identified on Tor or is that just what the cops want you to believe?. Phys.org. 2014-07-28 [2019-02-01]. (原始內容存檔於2019-02-01).

- ^ JTRIG Tools and Techniques. The Intercept. 2014-07-14 [2019-02-01]. (原始內容存檔於2014-07-14).

- ^ Document from an internal GCHQ wiki lists tools and techniques developed by the Joint Threat Research Intelligence Group. documentcoud.org. 2012-07-05 [2014-07-30]. (原始內容存檔於2014-08-08).

- ^ Bode, Karl. Cleaning up Tor. Broadband.com. 2007-03-12 [2014-04-28]. (原始內容存檔於2013-10-21).

- ^ Jones, Robert. Internet forensics. O'Reilly. 2005: 133. ISBN 978-0-596-10006-3.

- ^ Chen, Adrian. 'Dark Net' Kiddie Porn Website Stymies FBI Investigation. Gawker. 2012-06-11 [2012-08-06]. (原始內容存檔於2012-08-14).

- ^ Chen, Adrian. The Underground Website Where You Can Buy Any Drug Imaginable. Gawker. 2011-06-01 [2012-04-20]. (原始內容存檔於2011-06-03).

- ^ Steinberg, Joseph. How Your Teenage Son or Daughter May Be Buying Heroin Online. Forbes. 2015-01-08 [2015-02-06]. (原始內容存檔於2015-02-10).

- ^ Goodin, Dan. Feds shutter online narcotics store that used TOR to hide its tracks. Ars Technica. 2012-04-16 [2012-04-20]. (原始內容存檔於2012-04-19).

- ^ Treasury Dept: Tor a Big Source of Bank Fraud. Krebs on Security. 2014-12-05 [2019-02-01]. (原始內容存檔於2019-02-03).

- ^ Farivar, Cyrus. How a $3.85 latte paid for with a fake $100 bill led to counterfeit kingpin's downfall. Ars Technica. 2015-04-03 [2015-04-19]. (原始內容存檔於2015-04-18).

- ^ Cimpanu, Catalin. New Malware Intentionall Bricks IoT Devices. BleepingComputer. 2017-04-06 [2019-02-01]. (原始內容存檔於2019-02-19).

- ^ Turner, Serrin. Sealed compaint (PDF). United States of America v. Ross William Ulbricht. 2013-09-27 [2019-02-01]. (原始內容 (PDF)存檔於2013-10-02).

- ^ Higgins, Parker. In the Silk Road Case, Don't Blame the Technology. Electronic Frontier Foundation. 2013-10-03 [2013-12-22]. (原始內容存檔於2014-01-26).

- ^ Soghoian, Chris. Tor anonymity server admin arrested. CNET News. 2007-09-16 [2011-01-17]. (原始內容存檔於2010-12-10).

- ^ Surveillance Self-Defense: Tor. Electronic Frontier Foundation. [2014-04-28]. (原始內容存檔於2014-06-26).

- ^ 71.0 71.1 Harris, Shane; Hudson, John. Not Even the NSA Can Crack the State Department's Favorite Anonymous Service. Foreign Policy. 2014-10-04 [2014-08-30]. (原始內容存檔於2014-07-20).

- ^ Dredge, Stuart. What is Tor? A beginner's guide to the privacy tool. The Guardian. 2013-11-05 [2014-08-30]. (原始內容存檔於2014-08-15).

- ^ Fowler, Geoffrey A. Tor: An Anonymous, And Controversial, Way to Web-Surf. The Wall Street Journal. 2012-12-17.

- ^ Tveten, Julianne. Where Domestic Violence and Cybersecurity Intersect. Rewire. 2017-04-12 [2017-08-09]. (原始內容存檔於2017-08-10).

- ^ LeVines, George. As domestic abuse goes digital, shelters turn to counter-surveillance with Tor. Boston Globe. 2014-05-07 [2014-05-08]. (原始內容存檔於2014-09-14).

- ^ Ellis, Justin. The Guardian introduces SecureDrop for document leaks. Nieman Journalism Lab. 2014-06-05 [2014-08-30]. (原始內容存檔於2014-08-17).

- ^ O'Neill, Patrick Howell. U.K. Parliament says banning Tor is unacceptable and impossible. The Daily Dot. 2015-03-09 [2015-04-19]. (原始內容存檔於2015-04-02).

- ^ Kelion, Leo. NSA and GCHQ agents 'leak Tor bugs', alleges developer. BBC News. 2014-08-22 [2019-02-01]. (原始內容存檔於2019-02-02).

- ^ Doesn't Tor enable criminals to do bad things?. Tor Project. [2013-08-28]. (原始內容存檔於2013-08-17).

- ^ Tor: Bridges. Tor Project. [2011-01-09]. (原始內容存檔於2012-05-12).

- ^ Winter, Philipp. How Do Tor Users Interact With Onion Services? (PDF). [2018-12-27]. (原始內容存檔 (PDF)於2018-12-28).

- ^ 洋葱服务 | Tor Project | 支持. support.torproject.org. [2023-10-21]. (原始內容存檔於2023-12-09).

- ^ Mathewson, Nick. Add first draft of rendezvous point document. Tor Source Code. [2016-09-23]. (原始內容存檔於2018-11-15).

- ^ Øverlier, Lasse; Syverson, Paul. Locating Hidden Servers (PDF). Proceedings of the 2006 IEEE Symposium on Security and Privacy. IEEE Symposium on Security and Privacy. Oakland, CA: IEEE CS Press: 1. 2006-06-21 [2013-11-09]. ISBN 0-7695-2574-1. doi:10.1109/SP.2006.24. (原始內容存檔 (PDF)於2013-08-10).

- ^ Goodin, Dan. Tor at heart of embassy passwords leak. The Register. 2007-09-10 [2007-09-20]. (原始內容存檔於2007-09-25).

- ^ Cox, Joseph. A Tool to Check If Your Dark Web Site Really Is Anonymous: 'OnionScan' will probe dark web sites for security weaknesses. Motherboard. 2016-04-06 [2017-07-07]. (原始內容存檔於2017-08-16).

- ^ Burgess, Matt. keep getting hacked – but Tor could be the answer to safer connected sex Connected sex toys are gathering huge amounts of data about our most intimate moments. Problem is, they're always getting hacked. Welcome to the emerging field of Onion Dildonics. Wired UK. 2018-02-03 [2018-02-09]. (原始內容存檔於2018-02-09).

- ^ Zetter, Kim. New Service Makes Tor Anonymized Content Available to All. Wired. 2008-12-12 [2014-02-22]. (原始內容存檔於2014-03-18).

- ^ Koebler, Jason. The Closest Thing to a Map of the Dark Net: Pastebin. Motherboard. 2015-02-23 [2015-07-14]. (原始內容存檔於2015-07-15).

- ^ Nyx. nyx.torproject.org. [2019-02-04]. (原始內容存檔於2019-01-26) (英語).

- ^ Ubuntu Manpage: arm – Terminal Tor status monitor. Ubuntu.com. [2019-02-04]. (原始內容存檔於2018-06-20).

- ^ Summer Conclusion (ARM Project). torproject.org. [2015-04-19]. (原始內容存檔於2015-04-20).

- ^ Interview with Damien Johnson by Brenno Winter. atagar.com. [2016-06-04]. (原始內容存檔於2014-10-04).

- ^ Dingledine, Roger. One cell is enough to break Tor's anonymity. Tor Project. 2009-02-18 [2011-01-09]. (原始內容存檔於2010-09-20).

- ^ TheOnionRouter/TorFAQ. [2007-09-18]. (原始內容存檔於2020-09-16).

Tor (like all current practical low-latency anonymity designs) fails when the attacker can see both ends of the communications channel

- ^ Herrmann, Dominik; Wendolsky, Rolf; Federrath, Hannes. Website Fingerprinting: Attacking Popular Privacy Enhancing Technologies with the Multinomial Naïve-Bayes Classifier (PDF). Proceedings of the 2009 ACM Cloud Computing Security Workshop (CCSW). Cloud Computing Security Workshop. New York, USA: Association for Computing Machinery. 2009-11-13 [2010-09-02]. (原始內容存檔 (PDF)於2011-04-22).

- ^ Judge, Peter. Zmap's Fast Internet Scan Tool Could Spread Zero Days In Minutes. TechWeek Europe. 2013-08-20 [2014-04-28]. (原始內容存檔於2013-09-04).

- ^ Akhoondi, Masoud; Yu, Curtis; Madhyastha, Harsha V. LASTor: A Low-Latency AS-Aware Tor Client (PDF). IEEE Symposium on Security and Privacy. Oakland, USA. 2012 [2014-04-28]. (原始內容 (PDF)存檔於2013-09-28).

- ^ Zetter, Kim. Rogue Nodes Turn Tor Anonymizer Into Eavesdropper's Paradise. Wired. 2007-09-10 [2007-09-16]. (原始內容存檔於2008-12-31).

- ^ Lemos, Robert. Tor hack proposed to catch criminals. SecurityFocus. 2007-03-08 [2019-02-09]. (原始內容存檔於2019-02-10).

- ^ Gray, Patrick. The hack of the year. Sydney Morning Herald. 2007-11-13 [2014-04-28]. (原始內容存檔於2014-04-18).

- ^ Tor anonymizing network compromised by French researchers. The Hacker News. 2011-10-24 [2011-12-10]. (原始內容存檔於2011-12-07).

- ^ Des chercheurs Francais cassent le reseau d'anonymisation Tor. 01net.com. [2011-10-17]. (原始內容存檔於2011-10-16) (法語).

- ^ phobos. Rumors of Tor's compromise are greatly exaggerated. Tor Project. 2011-10-24 [2012-04-20]. (原始內容存檔於2012-01-30).

- ^ 107.0 107.1 Soltani, Ramin; Goeckel, Dennis; Towsley, Don; Houmansadr, Amir. 2017 51st Asilomar Conference on Signals, Systems, and Computers. 2017-11-27: 258–262. ISBN 978-1-5386-1823-3. arXiv:1711.10079

. doi:10.1109/ACSSC.2017.8335179.

. doi:10.1109/ACSSC.2017.8335179.

- ^ 108.0 108.1 Murdoch, Steven J.; Danezis, George. Low-Cost Traffic Analysis of Tor (PDF). 2006-01-19 [2007-05-21]. (原始內容存檔 (PDF)於2007-06-16).

|booktitle=被忽略 (幫助);|conference=被忽略 (幫助) - ^ BBC iPlayer Help – Why does BBC iPlayer think I'm outside the UK?. www.bbc.co.uk. [2017-09-10]. (原始內容存檔於2017-12-28) (英國英語).

- ^ 110.0 110.1 110.2 110.3 Le Blond, Stevens; Manils, Pere; Chaabane, Abdelberi; Ali Kaafar, Mohamed; Castelluccia, Claude; Legout, Arnaud; Dabbous, Walid. One Bad Apple Spoils the Bunch: Exploiting P2P Applications to Trace and Profile Tor Users (PDF). 4th USENIX Workshop on Large-Scale Exploits and Emergent Threats (LEET '11). National Institute for Research in Computer Science and Control. 2011 [2011-04-13]. (原始內容存檔 (PDF)於2011-04-27).

- ^ McCoy, Damon; Bauer, Kevin; Grunwald, Dirk; Kohno, Tadayoshi; Sicker, Douglas. Shining Light in Dark Places: Understanding the Tor Network (PDF). Proceedings of the 8th International Symposium on Privacy Enhancing Technologies. 8th International Symposium on Privacy Enhancing Technologies. Berlin, Germany: Springer-Verlag: 63–76. 2008 [2019-02-09]. ISBN 978-3-540-70629-8. doi:10.1007/978-3-540-70630-4_5. (原始內容存檔 (PDF)於2012-05-15).

- ^ 112.0 112.1 112.2 112.3 112.4 Manils, Pere; Abdelberri, Chaabane; Le Blond, Stevens; Kaafar, Mohamed Ali; Castelluccia, Claude; Legout, Arnaud; Dabbous, Walid. Compromising Tor Anonymity Exploiting P2P Information Leakage (PDF). 7th USENIX Symposium on Network Design and Implementation. 2010 [2019-02-09]. Bibcode:2010arXiv1004.1461M. arXiv:1004.1461

. (原始內容存檔 (PDF)於2014-09-06).

. (原始內容存檔 (PDF)於2014-09-06).

- ^ Jansen, Rob; Tschorsch, Florian; Johnson, Aaron; Scheuermann, Björn. The Sniper Attack: Anonymously Deanonymizing and Disabling the Tor Network (PDF). 21st Annual Network & Distributed System Security Symposium. 2014 [2014-04-28]. (原始內容存檔 (PDF)於2014-06-30).

- ^ Dingledine, Roger. OpenSSL bug CVE-2014-0160. Tor Project. 2014-04-07 [2014-04-28]. (原始內容存檔於2017-07-10).

- ^ Dingledine, Roger. Rejecting 380 vulnerable guard/exit keys. tor-relays (郵寄清單). 2014-04-16 [2014-04-28]. (原始內容存檔於2014-04-19).

- ^ Lunar. Tor Weekly News — 16 April 2014. Tor Project. 2014-04-16 [2014-04-28]. (原始內容存檔於2014-04-19).

- ^ Gallagher, Sean. Tor network's ranks of relay servers cut because of Heartbleed bug. Ars Technica. 2014-04-18 [2014-04-28]. (原始內容存檔於2014-05-01).

- ^ Mimoso, Michael. Tor begins blacklisting exit nodes vulnerable to Heartbleed. Threat Post. 2014-04-17 [2014-04-28]. (原始內容存檔於2014-04-19).

- ^ Dingledine (2014) "On July 4, 2014 we found a group of relays that we assume were trying to deanonymize users. They appear to have been targeting people who operate or access Tor hidden services."

- ^ 120.0 120.1 Dingledine, Roger. Tor security advisory: "relay early" traffic confirmation attack. The Tor Project. 2014-07-30 [2019-05-23]. (原始內容存檔於2019-05-24).

- ^ Dingledine (2014) "...we assume were trying to deanonymize users. They appear to have been targeting people who operate or access Tor hidden services... users who operated or accessed hidden services from early February through July 4 should assume they were affected... We know the attack looked for users who fetched hidden service descriptors... The attack probably also tried to learn who published hidden service descriptors, which would allow the attackers to learn the location of that hidden service... Hidden service operators should consider changing the location of their hidden service."

- ^ Dingledine (2014) "Relays should upgrade to a recent Tor release (0.2.4.23 or 0.2.5.6-alpha), to close the particular protocol vulnerability the attackers used..."

- ^ Dingledine (2014) "For expert users, the new Tor version warns you in your logs if a relay on your path injects any relay-early cells: look for the phrase 'Received an inbound RELAY_EARLY cell'"

- ^ Dingledine (2014) "Clients that upgrade (once new Tor Browser releases are ready) will take another step towards limiting the number of entry guards that are in a position to see their traffic, thus reducing the damage from future attacks like this one... 3) Put out a software update that will (once enough clients have upgraded) let us tell clients to move to using one entry guard rather than three, to reduce exposure to relays over time."

- ^ Dingledine (2014) "Hidden service operators should consider changing the location of their hidden service."

- ^ Dingledine (2014) "...but remember that preventing traffic confirmation in general remains an open research problem."

- ^ O'Neill, Patrick Howell. The truth behind Tor's confidence crisis. The Daily Dot. 2014-11-07 [2014-11-10]. (原始內容存檔於2014-11-10).

- ^ Knight, Shawn. Operation Onymous seizes hundreds of darknet sites, 17 arrested globally. Techspot. 2014-11-07 [2014-11-08]. (原始內容存檔於2014-11-08).

- ^ 129.0 129.1 Felten, Ed. Why were CERT researchers attacking Tor?. Freedom to Tinker, Center for Information Technology Policy, Princeton University. 31 July 2014 [2019-05-24]. (原始內容存檔於2016-09-05).

- ^ Cimpanu, Catalin. Tor Users Can Be Tracked Based on Their Mouse Movements. Softpedia. 2016-03-10 [2016-03-11]. (原始內容存檔於2016-03-11).

- ^ Garanich, Gleb. Click bait: Tor users can be tracked by mouse movements. Reuters. 2016-03-10 [2016-03-10]. (原始內容存檔於2016-03-10).

- ^ Anonymous. Tor Users Can Be Tracked Based On Their Mouse Movements. Slashdot. 2016-03-10 [2016-03-11]. (原始內容存檔於2016-03-12).

- ^ The Economics of Mass Surveillance and the Questionable Value of Anonymous Communications (PDF). [2017-01-04]. (原始內容存檔 (PDF)於2016-10-25).

- ^ Arti 1.0 发布,Tor 的官方 Rust 实现 - OSCHINA - 中文开源技术交流社区. www.oschina.net. [2023-07-13]. (原始內容存檔於2023-07-20).

- ^ "New Alpha Release: Tor Browser 14.0a9"; 作者姓名字串: "morgan"; 檢索日期: 2024年10月10日.

- ^ "New Release: Tor Browser 14.0.2"; 作者姓名字串: "morgan"; 檢索日期: 2024年11月14日.

- ^ Download Tor Browser in your language. The Tor Project, Inc. [7 July 2021]. (原始內容存檔於2021-06-03).

- ^ Tor Project: FAQ. torproject.org. [31 October 2019]. (原始內容存檔於24 March 2019).

- ^ Tor Browser Bundle. Tor Project. 2014-06-23 [2017-05-21]. (原始內容存檔於2014-06-23).

- ^ 島民 No.86991066. [How To] Tor Browser Bundle:匿名網路瀏覽器. 2013-01-30 [2016-11-03]. (原始內容存檔於2016-04-10).

- ^ Perry, Mike; Clark, Erinn; Murdoch, Steven. The Design and Implementation of the Tor Browser [DRAFT]. Tor Project. 2013-03-15 [2014-04-28]. (原始內容存檔於2014-08-15).

- ^ 142.0 142.1 Alin, Andrei. Tor Browser Bundle Ubuntu PPA. Web Upd8. 2013-12-02 [2014-04-28]. (原始內容存檔於2014-04-21).

- ^ Knight, John. Tor Browser Bundle-Tor Goes Portable. Linux Journal. 2011-09-01 [2014-04-28]. (原始內容存檔於2014-04-29).

- ^ The Tor Project. Tor Browser. Google Play. [2019-05-23]. (原始內容存檔於2019-05-23).

- ^ FAQ: I want to run another application through Tor. Tor Project. 2013-01-30 [2016-11-03]. (原始內容存檔於2016-10-22).

- ^ Dredge, Stuart. What is Tor? A beginner's guide to the privacy tool. The Guardian. 2013-11-05 [2014-04-28]. (原始內容存檔於2014-04-13).

- ^ Poulsen, Kevin. Visit the Wrong Website, and the FBI Could End Up in Your Computer. Wired. 2014-05-08 [2019-02-04]. (原始內容存檔於2018-01-11).

- ^ Feds bust through huge Tor-hidden child porn site using questionable malware. 2015-07-16 [2019-02-04]. (原始內容存檔於2015-08-09).

- ^ FBI Tor busting 227 1. [2019-02-04]. (原始內容存檔於2018-07-02).

- ^ Miller, Matthew; Stroschein, Joshua; Podhradsky, Ashley. Reverse Engineering a Nit That Unmasks Tor Users. Annual Adfsl Conference on Digital Forensics, Security and Law. 2016-05-25 [2019-02-04]. (原始內容存檔於2018-07-02).

- ^ The FBI Used the Web's Favorite Hacking Tool to Unmask Tor Users. Wired. 2014-12-16 [2019-02-04]. (原始內容存檔於2019-02-22).

- ^ Federal Cybersecurity Director Found Guilty on Child Porn Charges. Wired. 2014-08-27 [2019-02-04]. (原始內容存檔於2019-02-23).

- ^ Former Acting HHS Cyber Security Director Sentenced to 25 Years in Prison for Engaging in Child Pornography Enterprise. US Department of Justice. 2015-01-05 [2019-02-04]. (原始內容存檔於2018-07-02).

- ^ New York Man Sentenced to Six Years in Prison for Receiving and Accessing Child Pornography. US Department of Justice. 2015-12-17 [2019-02-04]. (原始內容存檔於2018-07-05).

- ^ Samson, Ted. Tor Browser Bundle for Windows users susceptible to info-stealing attack. InfoWorld. 2013-08-05 [2014-04-28]. (原始內容存檔於2014-04-29).

- ^ Poulsen, Kevin. Feds Are Suspects in New Malware That Attacks Tor Anonymity. Wired. 2013-05-08 [2014-04-29]. (原始內容存檔於2014-04-29).

- ^ Owen, Gareth. FBI Malware Analysis. [2014-05-06]. (原始內容存檔於2014-04-17).

- ^ Best, Jessica. Man branded 'largest facilitator of child porn on the planet' remanded in custody again. Daily Mirror. 2014-01-21 [2014-04-29]. (原始內容存檔於2014-05-29).

- ^ Dingledine, Roger. Tor security advisory: Old Tor Browser Bundles vulnerable. Tor Project. 2013-08-05 [2014-04-28]. (原始內容存檔於2014-03-26).

- ^ Poulsen, Kevin. FBI Admits It Controlled Tor Servers Behind Mass Malware Attack. Wired. 2013-09-13 [2013-12-22]. (原始內容存檔於2013-12-21).

- ^ Schneier, Bruce. Attacking Tor: how the NSA targets users' online anonymity. The Guardian. 2013-10-04 [2013-12-22]. (原始內容存檔於2017-08-07).

- ^ 林妍溱. 美、英政府利用Firefox漏洞監聽反追蹤軟體Tor. iThome online. 2013-10-07 [2013-10-07]. (原始內容存檔於2013-10-09).

- ^ 163.0 163.1 Singh, Sukhbir. Tor Messenger Beta: Chat over Tor, Easily. The Tor Blog. The Tor Project. 2015-10-29 [2015-10-31]. (原始內容存檔於2015-10-30).

- ^ Tor Messenger Design Document. The Tor Project. 2015-07-13 [2015-11-22]. (原始內容存檔於2015-11-22).

- ^ Aemasu, Lucian. Tor Project Shuts Down Development Of Tor Messenger. Tom's Hardware. 2018-04-03 [2018-04-03] (英語).

- ^ Shankland, Stephen. Brave advances browser privacy with Tor-powered tabs. CNET. [27 September 2018]. (原始內容存檔於2018-09-27).

- ^ Tor. Vuze. [2010-03-03]. (原始內容存檔於2013-07-13).

- ^ Bitmessage FAQ. Bitmessage. [2013-07-13]. (原始內容存檔於2013-08-18).

- ^ Interview with Bernd Kreuss of TorChat — Free Software Foundation — working together for free software. Fsf.org. [2014-01-28]. (原始內容存檔於2014-02-02).

- ^ About. The Guardian Project. [2011-05-10]. (原始內容存檔於2011-04-16).

- ^ Orbot: Mobile Anonymity + Circumvention. The Guardian Project. [2011-05-10]. (原始內容存檔於2011-05-11).

- ^ n8fr8. Orfox: Aspiring to bring Tor Browser to Android. guardianproject.info. 2015-06-30 [2015-08-17]. (原始內容存檔於2015-09-13).

Our plan is to actively encourage users to move from Orweb to Orfox, and stop active development of Orweb, even removing to from the Google Play Store.

- ^ Orfox: A Tor Browser for Android. guardianproject.info. [2019-02-04]. (原始內容存檔於2019-02-05).

- ^ ProxyMob: Firefox Mobile Add-on. The Guardian Project. [2011-05-10]. (原始內容存檔於2011-05-11).

- ^ Жуков, Антон. Включаем Tor на всю катушку [Make Tor go the whole hog]. Xakep. 2009-12-15 [2014-04-25]. (原始內容存檔於2013-09-01).

- ^ Tor Project: Pluggable Transports. torproject.org. [2016-08-05]. (原始內容存檔於2016-08-13).

- ^ Brandom, Russell. Domestic violence survivors turn to Tor to escape abusers. The Verge. 2014-05-09 [2014-08-30]. (原始內容存檔於2014-09-02).

- ^ Gurnow, Michael. Seated Between Pablo Escobar and Mahatma Gandhi: The Sticky Ethics of Anonymity Networks. Dissident Voice. 2014-07-01 [2014-07-17]. (原始內容存檔於2014-10-06).

- ^ Lawrence, Dune. The Inside Story of Tor, the Best Internet Anonymity Tool the Government Ever Built. Businessweek magazine. 2014-01-23 [2014-08-30]. (原始內容存檔於2014-07-14).

- ^ Zetter, Kim. WikiLeaks Was Launched With Documents Intercepted From Tor. Wired. 2010-06-01 [2014-08-30]. (原始內容存檔於2014-08-12).

- ^ Lee, Timothy B. Five ways to stop the NSA from spying on you. Washington Post. 2013-06-10 [2014-08-30]. (原始內容存檔於2014-10-04).

- ^ Norton, Quinn. Clearing the air around Tor. PandoDaily. 2014-12-09 [2019-05-25]. (原始內容存檔於2019-05-25).

- ^ McKim, Jenifer B. Privacy software, criminal use. The Boston Globe. 2012-03-08 [2019-05-25]. (原始內容存檔於2012-03-12).

- ^ Fowler, Geoffrey A. Tor: an anonymous, and controversial, way to web-surf. Wall Street Journal. 2012-12-17 [2013-05-19]. (原始內容存檔於2015-03-11).

- ^ Moore, Daniel; Rid, Thomas. "Cryptopolitik and the Darknet". Survival. Feb2016, Vol. 58 Issue 1, p7-38. 32p.

- ^ Inc., The Tor Project,. "Tor: Sponsors". www.torproject.org. Retrieved 2016-10-28.

- ^ Fung, Brian. The feds pay for 60 percent of Tor’s development. Can users trust it?. The Switch (Washington Post). 2013-09-06 [2014-02-06]. (原始內容存檔於2013-09-09).

- ^ Tor is Not as Safe as You May Think. Infosecurity magazine. 2013-09-02 [2014-08-30]. (原始內容存檔於2014-08-27).

- ^ 'Tor Stinks' presentation – read the full document. The Guardian. 2014-10-04 [2014-08-30]. (原始內容存檔於2014-08-29).

- ^ O'Neill, Patrick Howell. The real chink in Tor's armor. The Daily Dot. 2014-10-02 [2019-05-25]. (原始內容存檔於2019-05-25).

- ^ Presentation from the SIGDEV Conference 2012 explaining which encryption protocols and techniques can be attacked and which not (PDF). Der Spiegel. 2014-12-28 [2015-01-23]. (原始內容存檔 (PDF)於2018-10-08).

- ^ SPIEGEL Staff. Prying Eyes: Inside the NSA's War on Internet Security. Der Spiegel. 2014-12-28 [2015-01-23]. (原始內容存檔於2015-01-24).

- ^ 2010 Free Software Awards announced. Free Software Foundation. [2011-03-23]. (原始內容存檔於2015-05-01).

- ^ Wittmeyer, Alicia P.Q. The FP Top 100 Global Thinkers. Foreign Policy. 2012-11-26 [2012-11-28]. (原始內容存檔於2012-11-28).

- ^ Sirius, R. U. Interview uncut: Jacob Appelbaum. theverge.com. 2013-03-11 [2019-05-26]. (原始內容存檔於2014-10-20).

- ^ Gaertner, Joachim. Darknet – Netz ohne Kontrolle. Das Erste. 2013-07-01 [2013-08-28]. (原始內容存檔於2013-07-04) (德語).

- ^ Gallagher, Sean. Russia publicly joins war on Tor privacy with $111,000 bounty. Ars Technica. 2014-07-25 [2014-07-26]. (原始內容存檔於2014-07-26).

- ^ Lucian, Constantin. Russian government offers huge reward for help unmasking anonymous Tor users. PC World. 2014-07-25 [2014-07-26]. (原始內容存檔於2014-07-26).

- ^ O'Neill, Patrick Howell. Tor's great rebranding. The Daily Dot. 2015-03-26 [2015-04-19]. (原始內容存檔於2015-04-12).

- ^ Emerging Technology from the arXiv. How China Blocks the Tor Anonymity Network. MIT Technology Review. [2012-04-04]. (原始內容存檔於2022-05-31).

- ^ Knock Knock Knockin' on Bridges' Doors. Tor. [2012-01-10]. (原始內容存檔於2012-01-13).

- ^ 审查 | Tor Project | 支持. support.torproject.org. [2023-12-09]. (原始內容存檔於2024-02-22).

- ^ WebTunnel Bridge | Tor Project | Support. support.torproject.org. [2024-03-13]. (原始內容存檔於2024-05-20).

- ^ Matt Burgess. How Tor Is Fighting—and Beating—Russian Censorship. Wired. [2022-07-28]. (原始內容存檔於2022-08-08) (英語).

- ^ Matt Burgess. Russia Is Taking Over Ukraine’s Internet. Wired. [2022-06-15]. (原始內容存檔於2022-08-03) (英語).

- ^ Want Tor to Really Work?. Tor Project. [2016-11-05]. (原始內容存檔於2015-06-03).

- ^ Tor: Overview – Staying anonymous. [2016-09-21]. (原始內容存檔於2015-06-06).

- ^ Building a new Tor that can resist next-generation state surveillance. arstechnica.com. 2016-08-31 [2016-09-13]. (原始內容存檔於2016-09-11).

- ^ Clinton feared hack after getting porn link sent to her secret email. dailymail.co.uk. 2016-09-02 [13 September 2016]. (原始內容存檔於2019-07-21).

- ^ Aussie cops ran child porn site for months, revealed 30 US IPs. arstechnica.com. 2016-08-16 [2016-09-13]. (原始內容存檔於2016-09-08).

延伸閱讀

[編輯]- Applied Cryptography,Bruce Schneier (ISBN 978-0-471-11709-4)

- Email Security,Bruce Schneier (ISBN 978-0-471-05318-7)

- Computer Privacy Handbook,Andre Bacard (ISBN 978-1-56609-171-8)